Cisco логирование событий на syslog-сервер

Недавно появились проблемы у знакомого с Cisco, но из-за не доступности оборудования, мы пришли к выводу, что можно организовать вывод ошибок циски на syslog-сервер. А в дальнейшем просто проанализировать записанные логи и понять в чём кроется проблема. После анализа стало понятно, что проблема крылась не в Cisco, а в том, что её пытались взломать снаружи и постоянно подключались к 22 порту. Но речь не о конкретной проблеме, а о том как записывать логи на syslog-сервер.

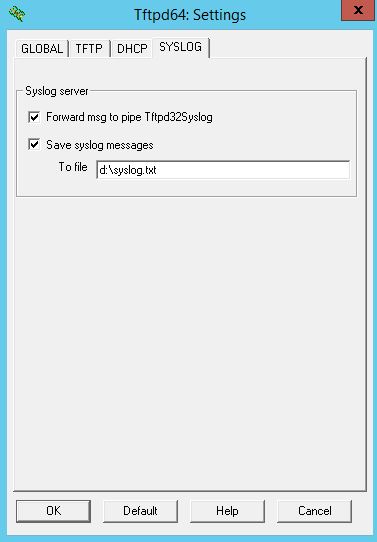

Для организации записи логов необходимо возвести syslog-сервер. Для примера я буду использовать syslog-сервер встроенный в TFTPD32.

Потом нужно настроить Cisco для логирования событий на syslog-сервер. Это делает всего несколькими командами.

configure terminal no logging console logging host 192.168.30.50 logging buffered 10000 logging trap warnings end write

Логгирование делится на восемь степеней детализации:

| Имя | Комментарий | severity |

|---|---|---|

| emergencies | Логгирование отсутствует. Для стабильных систем. | 0 |

| alerts | Только критические сообщения требующие незамедлительного вмешательства администратора. | 1 |

| critical | Сигнализация о критических ситуациях. | 2 |

| errors | Ошибки требующие особого внимания. | 3 |

| warnings | Сигнализация о возникающих ошибках. | 4 |

| notifications | Нормальные события, но требующие внимания. | 5 |

| informational | Информирование о происходящих событиях. | 6 |

| debugging | Отладочная информация. Используется для контроля и поиска логических ошибок в протоколе и туннелях во время отладки новых настроек. | 7 |

Для себя я выбрал режим warnings — это оптимально по поиску ошибок, но при этом этот режим не генерирует кучу ненужного траффика в котором сложно разобраться во время штатного использования оборудования.

Отредактировано:2020-09-09 16:19:37

Простейший portable syslog сервер MicroSyslogServer — всего 60 Кбайт